En el contexto de la ciberseguridad moderna, donde cada segundo cuenta para detectar y mitigar amenazas, la generación rápida de reglas Sigma se ha vuelto una necesidad crítica.

Sigma es un lenguaje de reglas abierto y estándar diseñado para describir patrones de eventos sospechosos en archivos de registro (logs), de forma legible por humanos y compatible con múltiples sistemas SIEM (como Splunk, ELK, Graylog, Sentinel, etc.).

Un SIEM (Security Information and Event Management) es una solución de ciberseguridad que recoge, analiza y correlaciona eventos de seguridad generados por sistemas, aplicaciones, redes y dispositivos, para detectar amenazas en tiempo real y generar alertas.

Aquí es donde ChatGPT marca la diferencia. Gracias a su capacidad de procesamiento del lenguaje natural, puedes describir una situación de riesgo con palabras sencillas —como “cuando un usuario abre PowerShell y descarga algo desde Internet”— y ChatGPT generará automáticamente una regla Sigma precisa, con campos clave y sintaxis lista para usar.

🧩 ¿Para qué sirve Sigma?

Permite a analistas de ciberseguridad crear reglas de detección portables que identifiquen comportamientos anómalos o maliciosos, sin depender del sistema donde se analizarán los logs. Es, en esencia, el equivalente a lo que Snort es para IDS o YARA para archivos.

¿Qué puede hacer ChatGPT con Sigma?

- 🧠 Crear reglas desde cero a partir de una descripción en lenguaje natural.

- 🔄 Modificar reglas existentes para adaptarlas a distintos entornos o reducir falsos positivos.

- 🧩 Relacionar reglas con técnicas MITRE ATT&CK, añadiendo contexto y trazabilidad.

- 💬 Explicar reglas complejas para que equipos menos técnicos también las comprendan.

- 🔧 Simular escenarios defensivos, generando múltiples variantes para diferentes vectores de ataque.

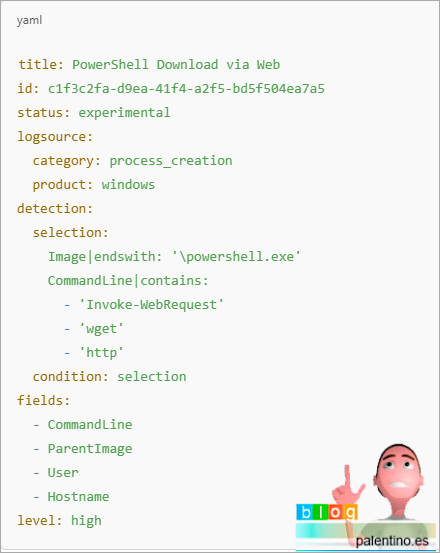

Ejemplo real de uso:

Petición a ChatGPT:

Genera una regla Sigma para detectar ejecución de PowerShell con parámetros de descarga (Invoke-WebRequest, http, etc.)

Respuesta generada:

¿Por qué es relevante esta funcionalidad?

Porque reduce drásticamente el tiempo entre la detección de un patrón sospechoso y su implementación como alerta activa en un SIEM. Además, permite a analistas con menos experiencia técnica generar contenido defensivo de calidad con ayuda de la IA.

¿Quién se beneficia?

- 🔒 Blue Teams y SOCs que necesitan reglas rápidas y efectivas.

- 🧪 Red Teams que crean escenarios defensivos tras simulaciones.

- 🛠️ Ingenieros de seguridad que automatizan defensas.

- 📚 Estudiantes y analistas junior que quieren aprender Sigma de forma asistida.

🧭 ¿Dónde se usan las reglas Sigma?

Las reglas Sigma son independientes del SIEM, pero deben convertirse (compilarse) a un formato que cada sistema entienda. Puedes usarlas en:

- SIEMs como:

- Splunk

- Elastic (ELK Stack)

- Graylog

- Microsoft Sentinel

- QRadar (con adaptaciones)

- Sistemas de detección/automatización como:

- Wazuh (basado en OSSEC)

- SIEMonster

- Security Onion

- SOARs con Sigma parser

🛠️ ¿Cómo se usan?

1. Crear o descargar reglas

Puedes escribir tu propia regla Sigma o usar las cientos disponibles en SigmaHQ.

2. Convertir la regla Sigma a formato del SIEM

Usa la herramienta Sigmac (un compilador de Sigma a otros formatos):

En resumen:

ChatGPT no solo acelera el proceso de generación de reglas, sino que democratiza su uso. Es como tener un analista experto en detección a tu lado, las 24 horas del día.