Las Redes Privadas Virtuales (VPNs por sus siglas en inglés) son una herramienta esencial en el mundo digital actual, proporcionando seguridad, privacidad y acceso remoto a redes privadas a través de conexiones en Internet. En este artículo técnico, exploraremos la tecnología detrás de las VPNs, sus diversas aplicaciones y los desafíos actuales que enfrentan en un entorno cada vez más complejo y amenazante.

Tecnología de las VPNs

Las VPNs operan mediante la creación de un túnel seguro entre el dispositivo del usuario y el servidor VPN. Este túnel cifrado garantiza la confidencialidad de los datos transmitidos a través de Internet. La tecnología subyacente puede variar, pero los protocolos comunes incluyen IPsec (Protocolo de Seguridad de Internet), SSL/TLS (Capa de Conexión Segura/Transporte de Capa de Seguridad) y OpenVPN.

IPsec, por ejemplo, es ampliamente utilizado para crear túneles seguros de extremo a extremo entre dispositivos y redes. SSL/TLS, por otro lado, se utiliza comúnmente para establecer conexiones seguras a través de un navegador web, lo que permite a los usuarios acceder a recursos de red de forma remota de manera segura.

Aplicaciones de las VPNs:

Las VPNs tienen una amplia gama de aplicaciones en entornos empresariales y personales:

- Acceso Remoto Seguro: Los empleados pueden acceder de forma segura a la red corporativa desde ubicaciones remotas, garantizando la confidencialidad de los datos incluso en redes públicas no seguras.

- Bypass de Restricciones Geográficas: Los usuarios pueden eludir las restricciones geográficas y acceder a contenido restringido por región, como servicios de transmisión de video y sitios web bloqueados.

- Seguridad en Redes Públicas: Las VPNs ofrecen una capa adicional de seguridad al utilizar redes Wi-Fi públicas, protegiendo la comunicación contra posibles ataques de intermediarios y secuestros de sesión.

- Privacidad y Anonimato en Línea: Al enmascarar la dirección IP del usuario y cifrar la comunicación, las VPNs brindan privacidad y anonimato en línea, protegiendo la identidad y los datos personales del usuario.

Desafíos Actuales:

A pesar de sus beneficios, las VPNs enfrentan varios desafíos en el panorama actual de amenazas cibernéticas:

- Detección y Bloqueo: Algunas organizaciones y servicios en línea han implementado medidas para detectar y bloquear el tráfico de VPNs, lo que dificulta el acceso a ciertos recursos en línea.

- Filtraciones de IP y DNS: Las filtraciones de IP y DNS pueden comprometer la privacidad del usuario al exponer su dirección IP real o los nombres de dominio que está accediendo, incluso cuando se está utilizando una VPN.

- Riesgos de Seguridad: Si no se configuran adecuadamente, las VPNs pueden presentar vulnerabilidades de seguridad, incluidas las debilidades en la implementación de protocolos de cifrado y la gestión inadecuada de claves.

- Legislación y Privacidad de Datos: Las leyes y regulaciones en materia de privacidad de datos varían según la región, lo que plantea desafíos legales y de cumplimiento para los proveedores de VPNs y los usuarios.

Las VPNs continúan siendo una herramienta fundamental para garantizar la seguridad, la privacidad y el acceso remoto en el mundo digital actual. Sin embargo, es crucial abordar los desafíos actuales, como la detección y bloqueo, las filtraciones de IP y DNS, los riesgos de seguridad y las preocupaciones legales, para garantizar su eficacia y relevancia continua en un entorno cibernético en constante evolución.

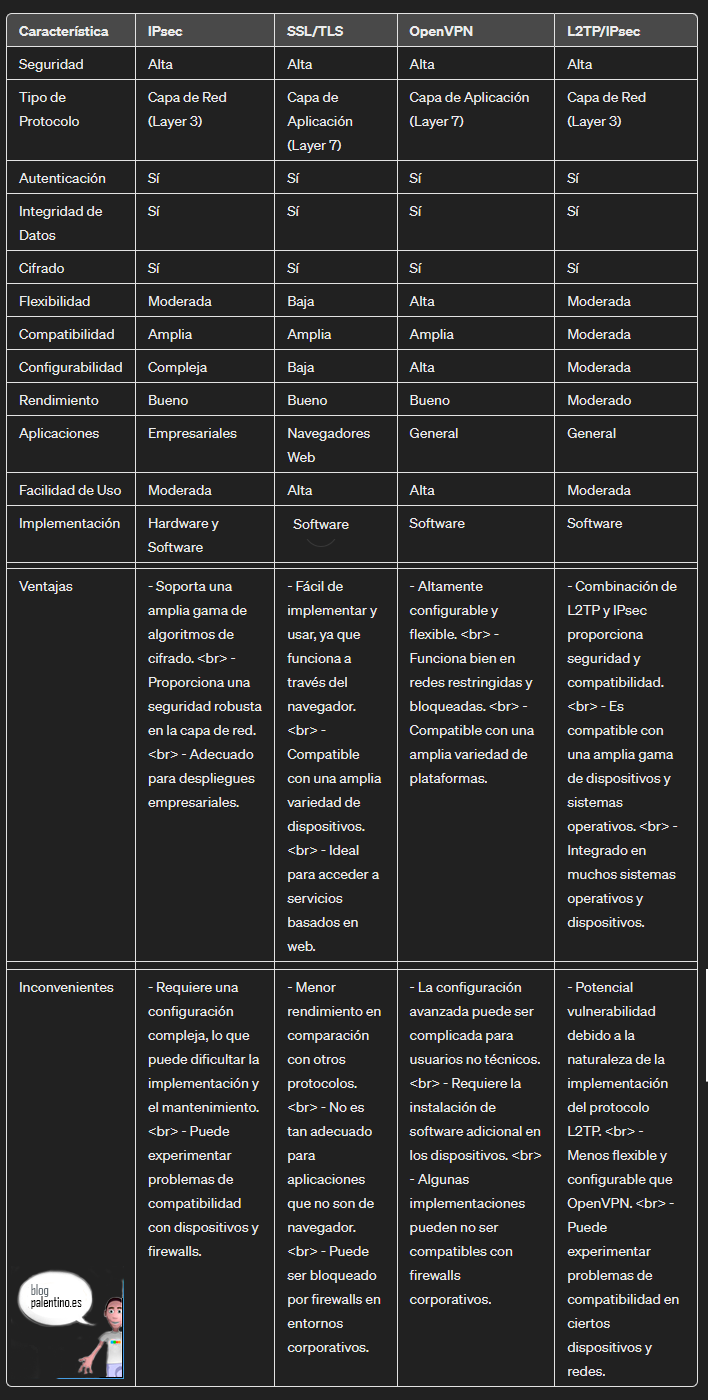

Protocolos en VPN

Existen varios protocolos utilizados para implementar VPNs, cada uno con sus propias características, ventajas y desventajas. A continuación, se describen algunos de los protocolos más comunes:

- IPsec (Protocolo de Seguridad de Internet):

- IPsec es un conjunto de protocolos que proporciona autenticación, integridad y confidencialidad a nivel de paquete IP.

- Utiliza dos modos de funcionamiento: Modo Transporte, que cifra solo el contenido del paquete IP, y Modo Túnel, que cifra todo el paquete IP.

- Es ampliamente utilizado en entornos empresariales para crear túneles VPN seguros entre redes privadas.

- SSL/TLS (Capa de Conexión Segura/Transporte de Capa de Seguridad):

- SSL y TLS son protocolos de seguridad utilizados para crear conexiones seguras entre un cliente y un servidor.

- A menudo se implementan en VPNs basadas en navegador y en aplicaciones VPN para dispositivos móviles.

- SSL/TLS proporciona autenticación del servidor, cifrado de datos y garantías de integridad de datos.

- OpenVPN:

- OpenVPN es un protocolo de VPN de código abierto que utiliza tecnologías SSL/TLS para establecer conexiones seguras.

- Es altamente configurable y compatible con una variedad de sistemas operativos, incluidos Windows, macOS, Linux, iOS y Android.

- OpenVPN es conocido por su robustez y flexibilidad, lo que lo hace popular tanto en entornos empresariales como en soluciones VPN de consumo.

- L2TP/IPsec (Protocolo de Tunelización de Capa 2/Protocolo de Seguridad de Internet):

- L2TP proporciona la capacidad de crear túneles VPN a través de redes inseguras y encapsular el tráfico en paquetes IP.

- A menudo se combina con IPsec para agregar una capa adicional de seguridad, incluida la autenticación y el cifrado.

- Es compatible con una amplia gama de dispositivos y sistemas operativos, pero puede tener problemas de compatibilidad con firewalls y NAT.

- PPTP (Protocolo de Tunelización de Punto a Punto):

- PPTP es un protocolo de VPN más antiguo y menos seguro que otros protocolos más modernos.

- Aunque es fácil de configurar y ampliamente compatible, ha sido objeto de críticas debido a sus vulnerabilidades de seguridad conocidas.

- A menudo se utiliza en entornos donde la seguridad no es una preocupación principal debido a su simplicidad y facilidad de implementación.

Estos son solo algunos de los protocolos más comunes utilizados para implementar VPNs. La elección del protocolo adecuado dependerá de los requisitos de seguridad, compatibilidad y funcionalidad específicos de cada situación.

Empresas que ofrecen servicios para PYMES

Hay varias empresas que ofrecen servicios de VPN para empresas, proporcionando soluciones personalizadas y escalables para las necesidades de seguridad y conectividad de las organizaciones. Aquí hay algunas empresas destacadas en este espacio:

- Cisco Systems (Cisco AnyConnect): Cisco es un líder en el mercado de infraestructura de redes y ofrece Cisco AnyConnect, una solución de VPN empresarial altamente confiable y segura. AnyConnect ofrece funciones avanzadas de seguridad, compatibilidad multiplataforma y gestión centralizada para entornos empresariales de todos los tamaños.

- Palo Alto Networks (GlobalProtect): Palo Alto Networks es conocido por sus soluciones de seguridad de red avanzadas, y GlobalProtect es su solución de VPN empresarial. GlobalProtect proporciona seguridad de extremo a extremo, visibilidad granular y control de acceso basado en políticas para proteger las redes corporativas contra amenazas cibernéticas.

- Fortinet (FortiClient VPN): Fortinet ofrece una amplia gama de soluciones de seguridad de red, incluido FortiClient VPN, una solución de VPN empresarial con características avanzadas de seguridad y gestión. FortiClient VPN ofrece protección contra amenazas, control de acceso basado en políticas y supervisión centralizada para entornos empresariales complejos.

- Check Point Software Technologies (Endpoint Security VPN): Check Point es otro proveedor líder en el espacio de seguridad de redes, y su solución Endpoint Security VPN proporciona conectividad segura y control de acceso para empleados remotos y dispositivos móviles. La solución ofrece cifrado de nivel militar, prevención de amenazas avanzada y gestión centralizada para proteger los activos digitales de una organización.

- OpenVPN Technologies (OpenVPN Access Server): OpenVPN Technologies ofrece OpenVPN Access Server, una solución de VPN empresarial basada en código abierto. Access Server proporciona una plataforma segura y escalable para conectar de forma remota a empleados, socios y clientes, con características avanzadas de seguridad y gestión.

Estas son solo algunas de las empresas destacadas que ofrecen servicios de VPN para empresas. La elección de un proveedor de VPN dependerá de los requisitos específicos de seguridad, rendimiento y gestión de cada organización. Es importante realizar una evaluación exhaustiva y considerar las necesidades únicas de la empresa antes de seleccionar un proveedor de VPN.

VPNs de pago en la nube

Hay varias empresas que ofrecen servicios de VPN en la nube mediante suscripciones de pago. Estos servicios permiten a los usuarios acceder a servidores VPN ubicados en diferentes regiones del mundo para garantizar la privacidad y seguridad en línea. Aquí hay algunas empresas destacadas que ofrecen VPNs de pago en la nube:

- ExpressVPN: ExpressVPN es uno de los proveedores líderes en el mercado de VPNs y ofrece un servicio robusto en la nube. Con servidores en más de 90 países, ExpressVPN proporciona conexiones rápidas y seguras para usuarios individuales y empresas. Su servicio incluye cifrado de nivel militar, políticas de no registro y aplicaciones fáciles de usar para una variedad de dispositivos.

- NordVPN: NordVPN es otro proveedor de VPN de renombre que ofrece servicios en la nube. Con una red de servidores en más de 60 países, NordVPN ofrece una amplia cobertura geográfica y opciones de configuración avanzadas. Su servicio incluye protección contra fugas de DNS, interruptor de apagado automático y acceso a servidores especializados para actividades específicas, como streaming y juegos.

- CyberGhost: CyberGhost es conocido por su enfoque en la privacidad y la seguridad en línea. Con servidores en más de 90 países, CyberGhost ofrece una amplia variedad de opciones de conexión y características avanzadas, como bloqueo de anuncios y protección contra malware. Su servicio es fácil de usar y está disponible en una variedad de dispositivos y plataformas.

- Surfshark: Surfshark es un proveedor relativamente nuevo pero bien establecido en el mercado de VPNs. Con servidores en más de 60 países, Surfshark ofrece conexiones rápidas y seguras con características avanzadas, como cifrado de nivel militar, bloqueo de seguimiento en línea y acceso ilimitado a contenido georestringido. Su servicio es fácil de usar y está disponible en una amplia gama de dispositivos.

- Private Internet Access (PIA): PIA es conocido por su enfoque en la privacidad y la seguridad en línea. Con servidores en más de 75 países, PIA ofrece una amplia cobertura geográfica y opciones de configuración avanzadas. Su servicio incluye protección contra fugas de DNS, cifrado de alta calidad y políticas estrictas de no registro.

Estas son solo algunas de las empresas que ofrecen servicios de VPN en la nube mediante suscripciones de pago. Es importante investigar y comparar las características, precios y reputación de diferentes proveedores antes de tomar una decisión.

Funcionamiento Básico

- Inicio de sesión y Autenticación: El usuario inicia sesión en el cliente de VPN en su dispositivo, ya sea una computadora, teléfono inteligente o tableta. El cliente de VPN solicita al servidor de VPN que autentique las credenciales del usuario, como nombre de usuario y contraseña.

- Establecimiento de Túnel VPN: Una vez que las credenciales del usuario son autenticadas, el cliente de VPN y el servidor de VPN inician un proceso de negociación para establecer un túnel seguro. Este túnel es una conexión cifrada entre el dispositivo del usuario y el servidor VPN a través de Internet.

- Intercambio de Claves y Establecimiento de Conexión Segura: Durante la negociación, el cliente y el servidor de VPN intercambian claves de cifrado y autenticación para asegurar la comunicación. Esto se realiza generalmente utilizando protocolos como SSL/TLS o IPsec para garantizar la confidencialidad, integridad y autenticidad de los datos transmitidos.

- Enrutamiento del Tráfico a Través del Túnel VPN: Una vez que se establece el túnel VPN, todo el tráfico de red del dispositivo del usuario se enruta a través de este túnel hacia el servidor VPN. Esto incluye el tráfico de Internet normal, como la navegación web, el correo electrónico y otras aplicaciones.

- Cifrado y Descifrado de Datos: Antes de enviar los datos a través del túnel VPN, el cliente de VPN cifra los datos utilizando claves de cifrado compartidas con el servidor VPN. Estos datos cifrados se transmiten a través de Internet de manera segura. Cuando el servidor VPN recibe los datos, los descifra utilizando las mismas claves de cifrado compartidas.

- Acceso a la Red Privada: Una vez que los datos llegan al servidor VPN, este puede desencriptarlos y enrutarlos a la red privada a la que está conectado el servidor VPN. Esto permite al usuario acceder a recursos de red privada, como servidores, impresoras y archivos, como si estuviera físicamente dentro de la red.

- Acceso a Internet a Través del Servidor VPN: Además de acceder a recursos de red privada, el usuario también puede acceder a Internet a través del servidor VPN. Esto significa que todo el tráfico de Internet del usuario parece provenir de la ubicación del servidor VPN, ocultando la dirección IP real del usuario y proporcionando anonimato en línea.

En resumen, una conexión VPN crea un túnel seguro a través de Internet, cifrando el tráfico de red del usuario y enrutándolo a través de un servidor VPN remoto. Esto garantiza la seguridad, privacidad y acceso remoto a recursos de red privada.