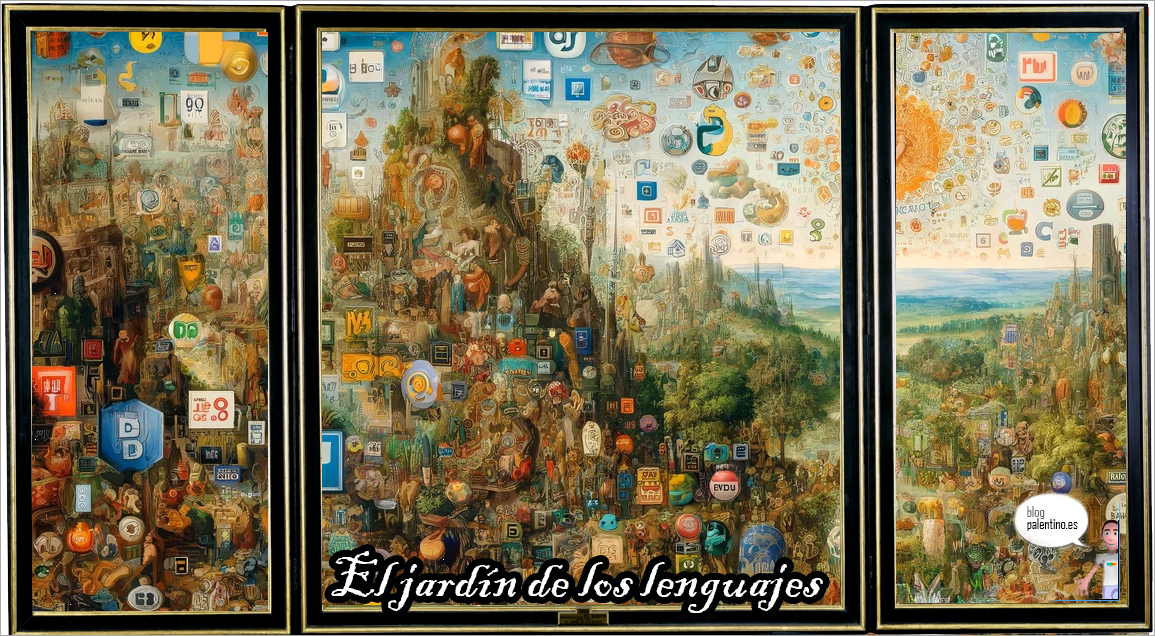

En el vasto y en constante expansión universo de la computación en la nube, dos gigantes se destacan por su profundidad y amplitud de servicios: Microsoft Azure y Amazon Web Services (AWS). Cada plataforma ofrece una colección diversa de herramientas y servicios que están diseñados para ayudar a las empresas a manejar operaciones complejas, desarrollar aplicaciones innovadoras y escalar sin las limitaciones de la infraestructura física.

Microsoft Azure, la robusta plataforma en la nube de Microsoft, es un ecosistema integral que abarca desde la creación y gestión de aplicaciones móviles y web hasta soluciones de inteligencia artificial y aprendizaje automático. Azure no solo soporta múltiples lenguajes de programación, herramientas y frameworks, sino que también permite una integración fluida con otros productos de Microsoft, lo que facilita a las empresas la adopción de la nube en sus operaciones diarias. Con servicios que van desde Azure DevOps para la gestión del ciclo de vida del software hasta Azure IoT Hub para soluciones de Internet de las Cosas, Azure está equipado para manejar cualquier desafío de la nube.

Por otro lado, Amazon Web Services ofrece una suite igualmente impresionante y diversa de servicios en la nube. Como líder en el espacio de IaaS (Infraestructura como Servicio), AWS proporciona recursos computacionales potentes y escalables, almacenamiento de datos, y opciones de networking. Con servicios pioneros como Amazon EC2 para computación elástica y Amazon S3 para almacenamiento en la nube, AWS se ha convertido en la columna vertebral de muchas startups, grandes empresas y organismos gubernamentales. Además, AWS continúa innovando en áreas como la inteligencia artificial, análisis de datos y computación sin servidor con herramientas como AWS Lambda y Amazon SageMaker, ofreciendo a los desarrolladores y empresas las herramientas para construir soluciones más sofisticadas y eficientes.

Ambas plataformas, Azure y AWS, no solo proporcionan la infraestructura y los servicios necesarios para impulsar la transformación digital de las empresas, sino que también ofrecen soluciones de seguridad avanzadas, cumplimiento de normativas y escalabilidad global, todo lo cual es crucial para el éxito empresarial en la era digital. Este artículo explorará en detalle algunos de los servicios clave proporcionados por estas dos potencias de la nube, ilustrando cómo cada uno puede ser utilizado para impulsar la innovación y eficiencia en diferentes escenarios y sectores industriales.